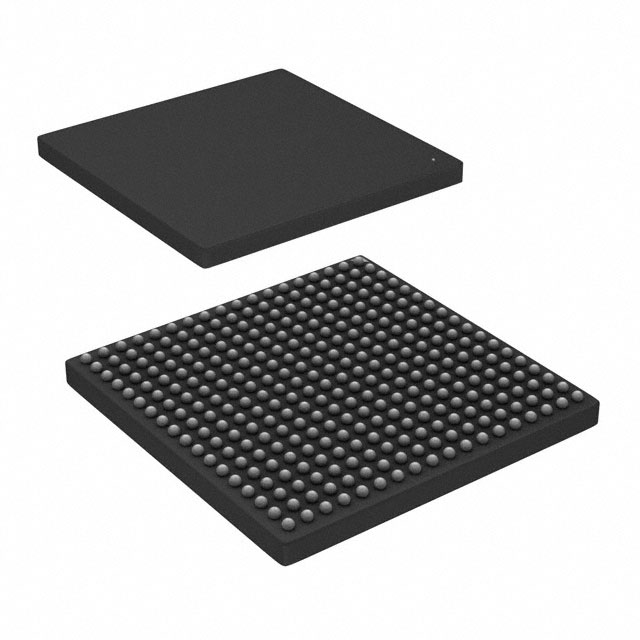

IC FPGA 520 I/O 1517FCBGA XCVU3P-2FFVC1517E ອົງປະກອບ ic ວົງຈອນຊິບເອເລັກໂຕຣນິກໃຫມ່ແລະຕົ້ນສະບັບຫນຶ່ງຈຸດຊື້ BOM SERVICE

ຄຸນລັກສະນະຂອງຜະລິດຕະພັນ

| ປະເພດ | ລາຍລະອຽດ |

| ປະເພດ | ວົງຈອນລວມ (ICs)ຝັງ |

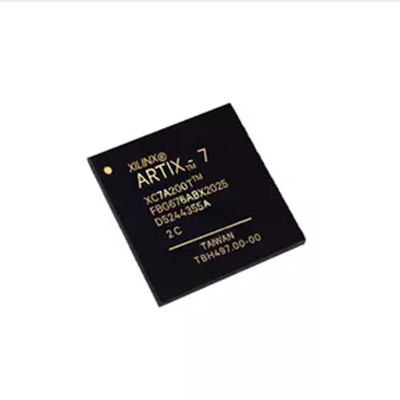

| Mfr | AMD Xilinx |

| ຊຸດ | Virtex® UltraScale+™ |

| ຊຸດ | ຖາດ |

| ຊຸດມາດຕະຖານ | 1 |

| ສະຖານະພາບຜະລິດຕະພັນ | ເຄື່ອນໄຫວ |

| ຈຳນວນຫ້ອງທົດລອງ/CLBs | 49260 |

| ຈໍານວນຂອງອົງປະກອບ Logic/Cells | 862050 |

| ຈໍານວນ RAM ທັງຫມົດ | 130355200 |

| ຈໍານວນ I/O | 520 |

| ແຮງດັນ - ການສະຫນອງ | 0.825V ~ 0.876V |

| ປະເພດການຕິດຕັ້ງ | Surface Mount |

| ອຸນຫະພູມປະຕິບັດການ | 0°C ~ 100°C (TJ) |

| ການຫຸ້ມຫໍ່ / ກໍລະນີ | 1517-BBGA, FCBGA |

| ຊຸດອຸປະກອນຜູ້ສະໜອງ | 1517-FCBGA (40×40) |

| ໝາຍເລກຜະລິດຕະພັນພື້ນຖານ | XCVU3 |

ການຕັ້ງໂປຣແກຣມມີຄວາມສຳຄັນແນວໃດຕໍ່ກັບອຸປະກອນຄວາມປອດໄພລຸ້ນຕໍ່ໄປ?

ການຫັນເປັນດິຈິຕອລ ແລະ ອັດຕະໂນມັດແມ່ນເປັນທ່າອ່ຽງທົ່ວໂລກ.ຕໍ່ກັບການລະບາດຂອງພະຍາດ, ການບໍລິການໃນທຸກຂະແຫນງການແມ່ນເຄື່ອນຍ້າຍຜ່ານທາງອິນເຕີເນັດ, ແລະດ້ວຍການຈັດຕັ້ງປະຕິບັດວຽກບ້ານຢ່າງໄວວາ, ປະຊາຊົນກໍາລັງອີງໃສ່ການເຊື່ອມຕໍ່ອິນເຕີເນັດຫຼາຍຂຶ້ນສໍາລັບການເຮັດວຽກແລະຊີວິດຂອງເຂົາເຈົ້າ.

ຢ່າງໃດກໍ່ຕາມ, ເນື່ອງຈາກຈໍານວນຜູ້ໃຊ້ແລະອຸປະກອນທີ່ເຊື່ອມຕໍ່ສືບຕໍ່ເພີ່ມຂຶ້ນແລະຫນ້າທີ່ແລະຄວາມຕ້ອງການມີຄວາມຫລາກຫລາຍ, ສະຖາປັດຕະຍະກໍາຂອງລະບົບໄດ້ກາຍເປັນຄວາມສັບສົນຫຼາຍຂື້ນແລະຂອບເຂດຂອງຫນ້າທີ່ລະບົບຈະຂະຫຍາຍອອກໄປ, ນໍາໄປສູ່ຄວາມສ່ຽງທີ່ອາດມີຈໍານວນຫລາຍ.ດັ່ງນັ້ນ, ການຢຸດເຮັດວຽກແມ່ນເປັນເລື່ອງປົກກະຕິ, ແລະ "ການຂັດຂ້ອງ" ມັກຈະຢູ່ໃນຫົວຂໍ້ຂ່າວ.

ເຈ້ຍສີຂາວ Xilinx WP526, ຄວາມສໍາຄັນຂອງການຂຽນໂປຼແກຼມໃນອຸປະກອນຄວາມປອດໄພຮຸ່ນຕໍ່ໄປ, ຄົ້ນຫາສະຖາປັດຕະຍະກໍາໄຟວໍຫຼາຍອັນແລະການປະສົມປະສານຂອງຄວາມຍືດຫຍຸ່ນແລະການຕັ້ງຄ່າຂອງອຸປະກອນປັບຕົວ Xilinx ແລະ IP ແລະການສະເຫນີເຄື່ອງມືເພື່ອປັບປຸງປະສິດທິພາບການປຸງແຕ່ງຄວາມປອດໄພຢ່າງຫຼວງຫຼາຍ.

ເຄື່ອງໃຊ້ຄວາມປອດໄພສືບຕໍ່ພັດທະນາ

ຮຸ່ນຕໍ່ໄປຂອງການປະຕິບັດຄວາມປອດໄພຂອງເຄືອຂ່າຍແມ່ນສືບຕໍ່ພັດທະນາແລະດໍາເນີນການປ່ຽນສະຖາປັດຕະຍະກໍາຈາກການສໍາຮອງໄປສູ່ການປະຕິບັດໃນແຖວ.ດ້ວຍການເລີ່ມຕົ້ນຂອງການນໍາໃຊ້ 5G ແລະການເພີ່ມຂື້ນຂອງຈໍານວນອຸປະກອນເຊື່ອມຕໍ່, ມີຄວາມຈໍາເປັນອັນຮີບດ່ວນສໍາລັບອົງການຈັດຕັ້ງທີ່ຈະທົບທວນຄືນແລະດັດແປງສະຖາປັດຕະຍະກໍາທີ່ໃຊ້ສໍາລັບການປະຕິບັດຄວາມປອດໄພ.ຄວາມຕ້ອງການຜ່ານ 5G ແລະ latency ແມ່ນການຫັນປ່ຽນເຄືອຂ່າຍການເຂົ້າເຖິງ, ໃນຂະນະທີ່ໃນເວລາດຽວກັນຕ້ອງການຄວາມປອດໄພເພີ່ມເຕີມ.ວິວັດທະນາການນີ້ກໍາລັງຂັບເຄື່ອນການປ່ຽນແປງຕໍ່ໄປນີ້ໃນຄວາມປອດໄພຂອງເຄືອຂ່າຍ.

1. ສູງກວ່າ L2 (MACSec) ແລະ L3 throughputs ຄວາມປອດໄພ.

2. ຄວາມຕ້ອງການສໍາລັບການວິເຄາະທາງດ້ານນະໂຍບາຍຢູ່ໃນຂອບ / ດ້ານການເຂົ້າເຖິງ

3. ຄວາມປອດໄພທີ່ອີງໃສ່ຄໍາຮ້ອງສະຫມັກຮຽກຮ້ອງໃຫ້ມີການຜ່ານສູງແລະການເຊື່ອມຕໍ່.

4. ການນໍາໃຊ້ AI ແລະການຮຽນຮູ້ເຄື່ອງຈັກສໍາລັບການວິເຄາະຄາດຄະເນແລະການກໍານົດ malware

5. ການປະຕິບັດລະບົບການເຂົ້າລະຫັດລັບແບບໃໝ່ທີ່ຂັບລົດການພັດທະນາການເຂົ້າລະຫັດລັບຫຼັງ (QPC).

ຄຽງຄູ່ກັບຄວາມຕ້ອງການຂ້າງເທິງ, ເຕັກໂນໂລຢີເຄືອຂ່າຍເຊັ່ນ SD-WAN ແລະ 5G-UPF ໄດ້ຖືກຮັບຮອງເອົາຫຼາຍຂຶ້ນ, ເຊິ່ງຮຽກຮ້ອງໃຫ້ມີການປະຕິບັດການແຍກເຄືອຂ່າຍ, ຊ່ອງທາງ VPN ຫຼາຍຂຶ້ນ, ແລະການຈັດປະເພດແພັກເກັດທີ່ເລິກເຊິ່ງ.ໃນການຜະລິດປະຈຸບັນຂອງການປະຕິບັດຄວາມປອດໄພເຄືອຂ່າຍ, ຄວາມປອດໄພຂອງແອັບພລິເຄຊັນສ່ວນໃຫຍ່ຖືກຈັດການໂດຍໃຊ້ຊອບແວທີ່ເຮັດວຽກຢູ່ໃນ CPU.ໃນຂະນະທີ່ປະສິດທິພາບ CPU ໄດ້ເພີ່ມຂຶ້ນໃນແງ່ຂອງຈໍານວນຂອງແກນແລະພະລັງງານປະມວນຜົນ, ຄວາມຕ້ອງການໂດຍຜ່ານການເພີ່ມຂຶ້ນຍັງບໍ່ສາມາດແກ້ໄຂໄດ້ໂດຍການດໍາເນີນການຊອບແວທີ່ບໍລິສຸດ.

ຄວາມຕ້ອງການດ້ານຄວາມປອດໄພຂອງແອັບພລິເຄຊັນທີ່ອີງໃສ່ນະໂຍບາຍແມ່ນມີການປ່ຽນແປງຢ່າງຕໍ່ເນື່ອງ, ດັ່ງນັ້ນການແກ້ໄຂທີ່ບໍ່ມີຢູ່ຊັ້ນວາງສ່ວນໃຫຍ່ສາມາດຈັດການກັບຊຸດຫົວການຈະລາຈອນ ແລະໂປຣໂຕຄໍການເຂົ້າລະຫັດແບບຄົງທີ່ເທົ່ານັ້ນ.ເນື່ອງຈາກຂໍ້ຈໍາກັດເຫຼົ່ານີ້ຂອງຊອບແວແລະການປະຕິບັດທີ່ຄົງທີ່ໂດຍອີງໃສ່ ASIC, ຮາດແວທີ່ສາມາດຂຽນໄດ້ແລະມີຄວາມຍືດຫຍຸ່ນໄດ້ສະຫນອງການແກ້ໄຂທີ່ສົມບູນແບບສໍາລັບການປະຕິບັດຄວາມປອດໄພຂອງຄໍາຮ້ອງສະຫມັກໂດຍອີງໃສ່ນະໂຍບາຍແລະແກ້ໄຂບັນຫາຄວາມທ້າທາຍດ້ານການຊັກຊ້າຂອງສະຖາປັດຕະຍະກໍາ NPU ທີ່ສາມາດດໍາເນີນໂຄງການອື່ນໆ.

SoC ທີ່ມີຄວາມຍືດຫຍຸ່ນມີການໂຕ້ຕອບເຄືອຂ່າຍແຂງຢ່າງເຕັມສ່ວນ, IP cryptographic, ແລະເຫດຜົນແລະຫນ່ວຍຄວາມຈໍາທີ່ສາມາດດໍາເນີນໂຄງການເພື່ອປະຕິບັດກົດລະບຽບນະໂຍບາຍຫຼາຍລ້ານໂດຍຜ່ານການປະມວນຜົນຄໍາຮ້ອງສະຫມັກຂອງລັດເຊັ່ນ TLS ແລະເຄື່ອງຈັກຊອກຫາການສະແດງອອກປົກກະຕິ.